Guia de segurança e conformidade

Este guia oferece uma visão geral das características de segurança e capacidades que uma equipe de dados empresariais pode utilizar para fortalecer seu ambiente Databricks de acordo com seu perfil de risco e política de governança.

Este guia não abrange informações sobre a segurança de seus dados. Para obter essas informações, consulte governança de dados com o Unity Catalog.

Controle de acesso e autenticação

Em Databricks, um workspace é uma implementação de Databricks na nuvem que funciona como o ambiente unificado que um conjunto específico de usuários utiliza para acessar todos os seus ativos de Databricks. Sua organização pode optar por ter vários workspace ou apenas um, dependendo de suas necessidades. Uma conta do Databricks representa uma única entidade para fins de cobrança, gerenciamento de usuários e suporte. Uma conta pode incluir vários metastores workspace e Unity Catalog.

Os administradores de conta lidam com o gerenciamento geral de contas e os administradores de workspaces gerenciam as configurações e os recursos de workspaces individuais na conta. Os administradores de contas e workspaces gerenciam usuários, entidades de serviço e grupos do Databricks, bem como configurações de autenticação e controle de acesso.

O Databricks fornece recursos de segurança, como login único, para configurar uma autenticação forte. Os administradores podem definir essas configurações para ajudar a prevenir a apropriação de contas, na qual as credenciais de um usuário são comprometidas por meio de métodos como phishing ou força bruta, dando a um atacante acesso a todos os dados acessíveis do ambiente.

As listas de controle de acesso determinam quem pode visualizar e executar operações em objetos em workspaces do Databricks, como notebooks e SQL warehouses.

Para saber mais sobre autenticação e controle de acesso no Databricks, consulte Autenticação e controle de acesso.

Redes

A Databricks oferece proteções de rede que permitem proteger o espaço de trabalho da Databricks e ajudam a evitar que os usuários exfiltrem dados confidenciais. O senhor pode usar listas de acesso IP para impor a localização na rede dos usuários do Databricks. Usando o <CMVPC>, o senhor pode bloquear o acesso à rede de saída. Para saber mais, consulte Networking.

Segurança e criptografia de dados

Clientes preocupados com a segurança às vezes expressam preocupação de que a própria Databricks possa ser comprometida, o que poderia resultar no comprometimento de seu ambiente.O Databricks tem um programa de segurança extremamente forte que gerencia o risco de tal incidente. Consulte a Central de Segurança e Confiabilidade para obter uma visão geral sobre o programa. Dito isso, nenhuma empresa pode eliminar completamente todos os riscos, e o Databricks fornece recursos de criptografia para controle adicional de seus dados. Consulte Segurança e criptografia de dados.

Gerenciamento secreto

Em algumas situações, o acesso aos dados requer autenticação em fontes de dados externas. O Databricks recomenda que você use os segredos do Databricks para armazenar suas credenciais em vez de inseri-las diretamente em um notebook. Para obter mais informações, consulte Gerenciamento de segredos.

Auditoria, privacidade e conformidade

O Databricks fornece recursos de auditoria para permitir que os administradores monitorem as atividades do usuário para detectar anomalias de segurança. Por exemplo, você pode monitorar invasões de contas alertando sobre horários incomuns de logins ou logins remotos simultâneos.

Para obter mais informações, consulte Auditoria, privacidade e conformidade.

Ferramenta de análise de segurança

Experimental

A Ferramenta de Análise de Segurança (SAT) é uma ferramenta de produtividade em estado experimental. Ele não deve ser usado como certificação de suas implementações. O projeto SAT é atualizado regularmente para melhorar a exatidão das verificações, adicionar novas verificações e corrigir bugs.

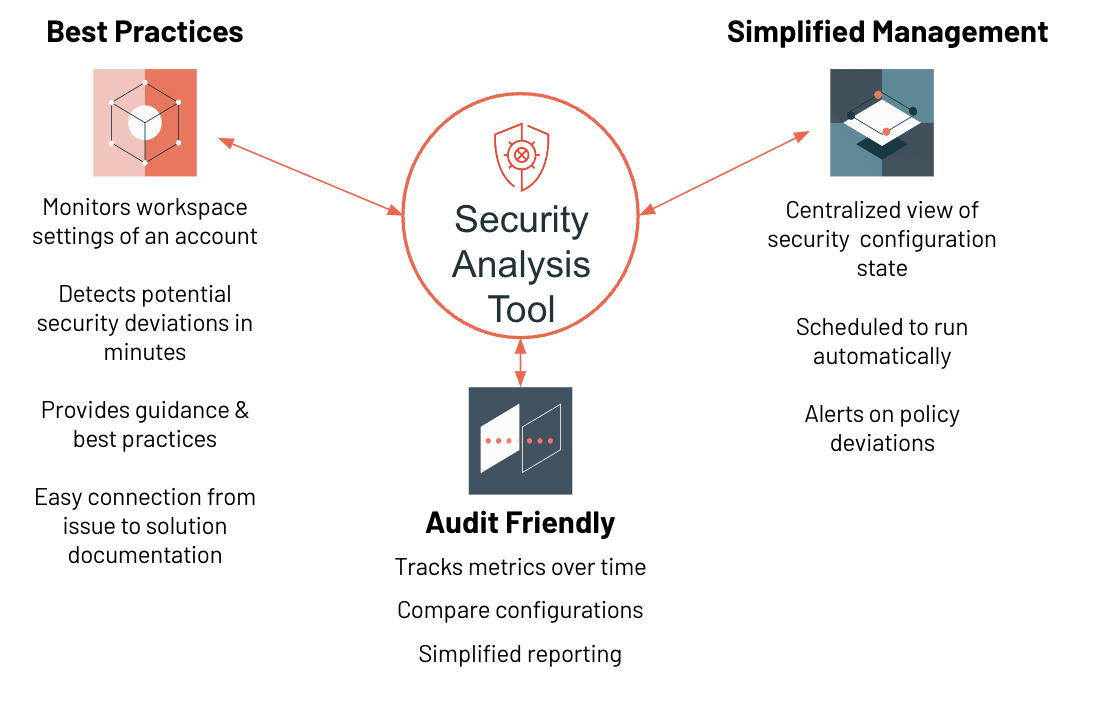

Você pode usar a Ferramenta de Análise de Segurança (SAT) para analisar suas configurações de segurança da conta e do workspace do Databricks. O SAT fornece recomendações que ajudam você a seguir as melhores práticas de segurança do Databricks. O SAT normalmente é executado diariamente como um fluxo de trabalho automatizado. Os detalhes desses resultados de verificação são mantidos nas tabelas Delta em seu armazenamento para que as tendências possam ser analisadas ao longo do tempo. Esses resultados são exibidos em um painel centralizado do Databricks.

Para obter mais informações, consulte o repositório do GitHub da Security Analysis Tool.

Saiba mais

Aqui estão alguns recursos para ajudá-lo a construir uma solução de segurança abrangente que atenda às necessidades de sua organização:

O Databricks Security and Trust Center, que fornece informações sobre as formas como a segurança é incorporada em cada camada da plataforma Databricks.

As melhores práticas de segurança, que fornecem uma lista de verificação de práticas, considerações e padrões de segurança que você pode aplicar à sua implementação, aprendidas com nossos contratos corporativos.