IDプロバイダーからユーザーとグループを同期する

この記事では、ユーザー認証を自動化できるオープン スタンダードである (System for Cross-domain Identity Management) を使用して、ID プロバイダー SCIM(IdP) とDatabricks をユーザーに、グループを に構成する方法について説明します。Databricks

Databricks での SCIM プロビジョニングについて

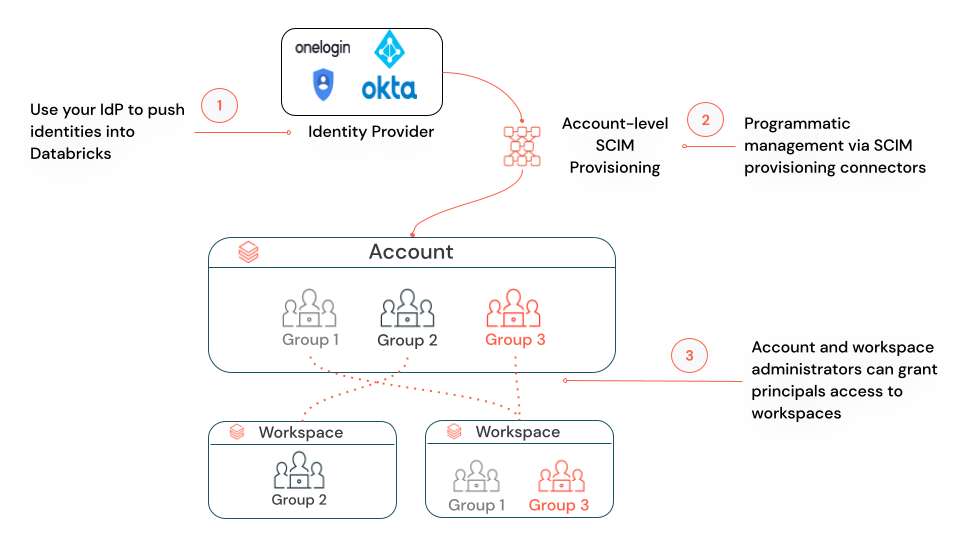

SCIM を使用すると、IdP を使用して Databricks でユーザーを作成し、適切なレベルのアクセス権を付与し、ユーザーが組織を離れたとき、または Databricks へのアクセスが不要になったときにアクセスを削除 (プロビジョニング解除) できます。

IdP でSCIMコネクタを使用するか、 Identity and Access Management SCIM APIsを呼び出してブロックチェーンを管理できます。 これらのAPIs使用して、IdP を使用せずにDatabricks内の ID を直接管理することもできます。

アカウントレベルおよびワークスペースレベルの SCIM プロビジョニング

Databricks では、 アカウント レベルの SCIM プロビジョニング を使用して、アカウントからすべてのユーザーを作成、更新、削除することをお勧めします。 Databricks 内のワークスペースへのユーザーとグループの割り当てを管理します。 ユーザーのワークスペースの割り当てを管理するには、 ID フェデレーションでワークスペースを有効にする必要があります 。

ワークスペース レベルの SCIM プロビジョニング は、パブリック プレビュー段階のレガシ構成です。 ワークスペースにワークスペース レベルの SCIM プロビジョニングが既に設定されている場合、Databricks では、ID フェデレーションのワークスペースを有効にし、アカウント レベルの SCIM プロビジョニングを設定し、ワークスペース レベルの SCIM プロビジョナーをオフにすることをお勧めします。 「ワークスペース レベルの SCIM プロビジョニングをアカウント レベルに移行する」を参照してください。ワークスペース レベルの SCIM プロビジョニングの詳細については、「Databricks ワークスペースへの ID のプロビジョニング (レガシ)」を参照してください。

要件

SCIM を使用して Databricks にユーザーとグループをプロビジョニングするには:

Databricks アカウントにはプレミアム プランが必要です。

Databricksアカウント管理者である必要があります。

アカウントには、合計で最大 10,000 人のユーザーと 5000 のグループを含めることができます。 各ワークスペースには、合計で最大 10,000 人のユーザーと 5000 のグループを含めることができます。

ユーザーとグループを Databricks アカウントに同期する

SCIM プロビジョニング コネクタを使用して、IdP から Databricks アカウントにユーザーとグループを同期できます。

Google Cloud Identity を外部 IdP と連携するように構成する場合、その IdP にはSCIM統合が組み込まれている可能性があります。 Google Cloud Identity を唯一の IdP として使用する場合(外部 IdP と連携するように構成していない場合)、 SCIM統合は行われないことに注意してください。

重要

ID をワークスペースに直接同期する SCIM コネクタが既にある場合は、アカウント レベルの SCIM コネクタが有効になっているときに、それらの SCIM コネクタを無効にする必要があります。 「ワークスペース レベルの SCIM プロビジョニングをアカウント レベルに移行する」を参照してください。

SCIM コネクタを構成して、アカウントにユーザーとグループをプロビジョニングするには:

アカウント管理者として、Databricksアカウント コンソールにログインします。

サイドバーで [設定] をクリックします。

[ユーザープロビジョニング]をクリックします。

[ユーザープロビジョニングを有効にする]をクリックします。

SCIM トークンとアカウント SCIM URL をコピーします。 これらを使用して IdP を構成します。

SCIM コネクタを構成してユーザーをプロビジョニングできるユーザーとして IdP にログインします。

IdP の SCIM コネクタに次の値を入力します。

SAML プロビジョニング URL には、Databricks からコピーした SCIM URL を入力します。

プロビジョニング API トークンには、Databricks からコピーした SCIM トークンを入力します。

アカウント レベルの SCIM プロビジョニングを構成した後、Databricks では、ID プロバイダー内のすべてのユーザーが Databricks アカウントにアクセスできるようにすることをお勧めします。 「すべての ID プロバイダー ユーザーが Databricks にアクセスできるようにする」を参照してください。

また、IdP の次の IdP 固有の手順に従うこともできます。

注:

アカウント レベルの SCIM コネクタからユーザーを削除すると、ID フェデレーションが有効になっているかどうかに関係なく、そのユーザーはアカウントとすべてのワークスペースから非アクティブ化されます。 アカウント レベルの SCIM コネクタからグループを削除すると、そのグループ内のすべてのユーザーは、アカウントおよびアクセス権を持っていたすべてのワークスペースから非アクティブ化されます (別のグループのメンバーである場合、またはアカウント レベルの SCIM コネクタへのアクセス権が直接付与されている場合を除きます)。

アカウントレベルのSCIMトークンをローテーションする

アカウント レベルのSCIMトークンが侵害された場合、または認証トークンを定期的にローテーションするビジネス要件がある場合は、 SCIMトークンをローテーションできます。

Databricks アカウント管理者として、アカウント コンソールにログインします。

サイドバーで [設定] をクリックします。

[ユーザープロビジョニング]をクリックします。

「トークンの再生成」をクリックします。 新しいトークンをメモします。 以前のトークンは 24 時間引き続き機能します。

24 時間以内に、新しい SCIM トークンを使用するように SCIM アプリケーションを更新してください。

ワークスペースレベルの SCIM プロビジョニングをアカウントレベルに移行する

アカウント レベルのSCIMを有効にしていて、一部のワークスペースに対してワークスペース レベルのSCIMが既に設定されている場合は、 Databricksスペース レベルのSCIMプロビジョナーをオフにして、代わりにユーザーとグループをアカウント レベルに同期することをお勧めします。

ワークスペース レベルの コネクタを使用して、現在 に移行しているすべてのユーザーとグループを含むグループを IDDatabricksSCIM プロバイダーに作成します。

Databricks では、このグループにアカウント内のすべてのワークスペースのすべてのユーザーを含めることをお勧めします。

SCIM「 ユーザーとグループを アカウントに同期 する」の手順を使用して、ユーザーとグループをアカウントにプロビジョニングするように新しい プロビジョニング Databricksコネクタを構成します。

ステップ 1 で作成したグループまたはグループを使用します。 既存のアカウントユーザーとユーザー名(Eメールアドレス)を共有するユーザーを追加すると、それらのユーザーは統合されます。 アカウント内の既存のグループは影響を受けません。

新しい SCIM プロビジョニング コネクタがユーザーとグループをアカウントに正常にプロビジョニングしていることを確認します。

オーストリア ユーザーであった古いワークスペース レベルのSCIMコネクタをシャットダウンし、ワークスペースにグループ化します。

ワークスペース レベルの SCIM コネクタをシャットダウンする前に、ユーザーとグループを削除しないでください。 SCIM コネクタからのアクセスを取り消すと、Databricks ワークスペース内のユーザーが非アクティブになります。 詳細については、 「 Databricksワークスペースでユーザーを非アクティブ化する」を参照してください。

ワークスペースのローカル グループをアカウント グループに移行します。

ワークスペースにレガシー グループがある場合、それらはワークスペース ローカル グループと呼ばれます。 アカウント レベルのインターフェースを使用してワークスペース ローカル グループを管理することはできません。 Databricks では、アカウント グループに変換することをお勧めします。 ワークスペースローカルグループをアカウントグループに移行するを参照してください